En WordPress, la imagen de perfil se configura por defecto mediante Gravatar, un servicio que asocia una imagen a la dirección de correo electrónico del usuario y la muestra en cualquier sitio de WordPress vinculado a esa cuenta. No obstante, esta opción no siempre resulta conveniente, ya que requiere registrarse en una plataforma externa y limita las posibilidades de personalización dentro del propio WordPress.

Para quienes desean gestionar su foto de perfil sin depender de Gravatar, existen métodos alternativos que permiten asignar una imagen personalizada de manera independiente. Mediante el uso de complementos o ajustes específicos en la configuración del sitio, es posible cambiar la foto de perfil sin necesidad de recurrir a servicios externos.

En esta guía, exploraremos cómo realizar este ajuste de forma sencilla, proporcionando un paso a paso detallado para establecer una nueva imagen de perfil. Esto facilitará una mayor personalización y contribuirá a mantener una identidad visual más coherente dentro del sitio de WordPress.

Método fácil para modificar la foto de perfil en WordPress sin Gravatar

Al igual que en muchas tareas dentro de WordPress, la manera más práctica de cambiar la imagen de perfil sin complicaciones es mediante un plugin. Una de las mejores opciones disponibles para esto es Basic User Avatars, una herramienta que permite gestionar avatares sin depender de Gravatar.

Instalación y configuración de Basic User Avatars

Si deseas modificar tu foto de perfil sin utilizar Gravatar, sigue estos pasos para instalar y activar Basic User Avatars desde el panel de administración de WordPress:

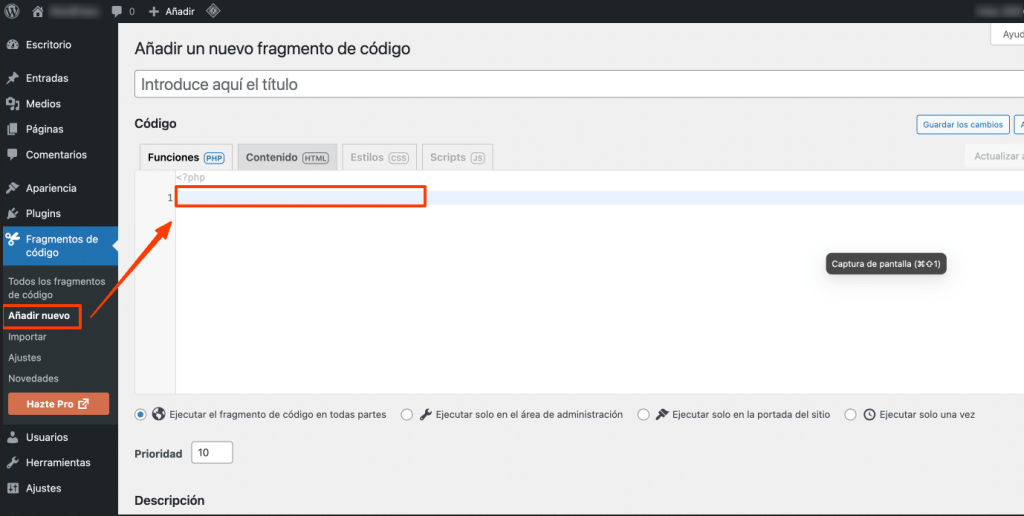

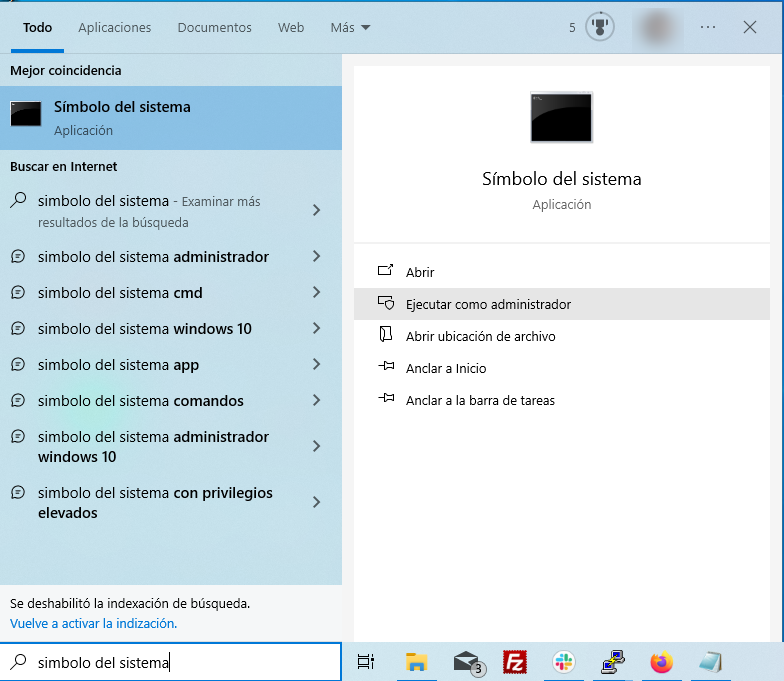

- Ve a Plugins → Añadir nuevo.

- Escribe Basic User Avatars en la barra de búsqueda.

- Cuando aparezca en los resultados, haz clic en Instalar y luego en Activar.

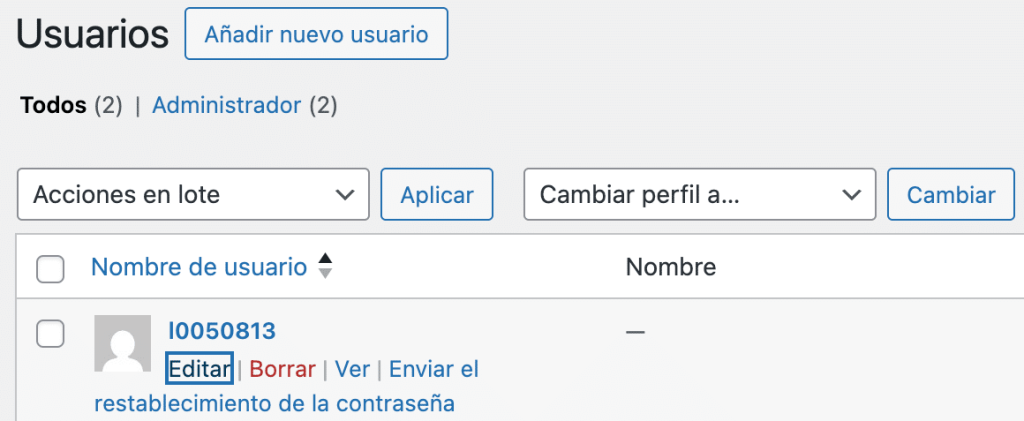

Una vez activado el plugin, sigue estos pasos para cambiar tu imagen de perfil:

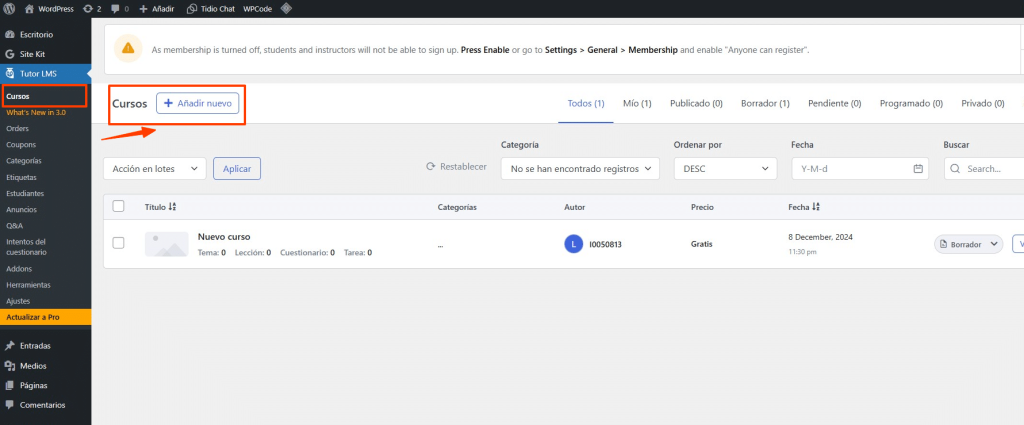

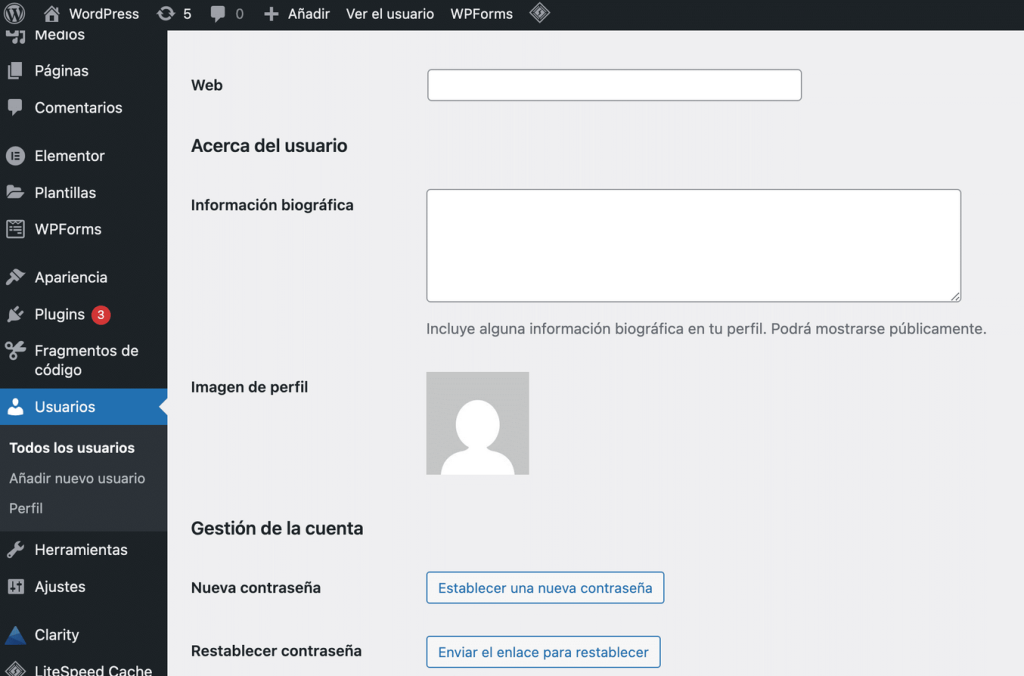

- En el panel de administración, dirígete a Usuarios → Todos los usuarios.

- Localiza tu perfil en la lista y haz clic en Editar.

Con este método, podrás personalizar tu foto de perfil sin depender de servicios externos, manteniendo el control total sobre la identidad visual de tu cuenta en WordPress.

Cómo subir una nueva foto de perfil en WordPress

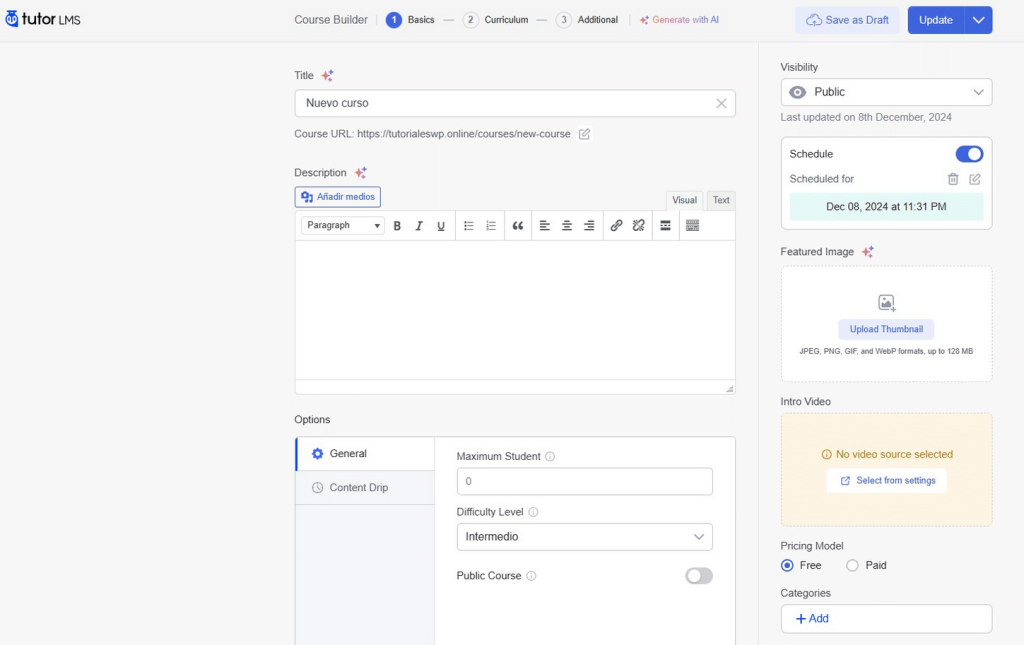

Para cambiar la imagen de perfil en WordPress, primero accede a la edición de tu perfil de usuario. Luego, sigue estos pasos en la sección destinada a la carga de avatares:

- Haz clic en Seleccionar archivo.

- Se abrirá una ventana emergente donde podrás elegir una imagen almacenada en tu dispositivo.

- Elige la foto que deseas establecer como nueva imagen de perfil y súbela.

Recomendaciones sobre el tamaño y formato de la imagen de perfil

Para asegurar que la foto de perfil se visualice correctamente en WordPress, es recomendable seguir estas especificaciones:

- Proporción: Aunque las imágenes suelen mostrarse en un formato circular, deben subirse en un formato cuadrado con una relación de aspecto 1:1 (misma altura y ancho).

- Tamaño recomendado: La medida mínima sugerida es 96×96 píxeles para garantizar una visualización óptima en distintos dispositivos. Para una mayor calidad en pantallas de alta resolución (como Retina), se recomienda utilizar imágenes de 192×192 píxeles o 256×256 píxeles.

- Peso del archivo: Se aconseja que el tamaño del archivo no supere los 100 KB para optimizar la velocidad de carga del sitio, especialmente en dispositivos móviles o conexiones más lentas.

Una vez que la imagen ha sido cargada, la interfaz reflejará el archivo seleccionado en lugar del mensaje predeterminado que indica que no hay un avatar asignado.

Guardar los cambios y actualizar la foto de perfil

Para finalizar el proceso y aplicar la nueva imagen, sigue estos pasos:

- Desplázate hasta la parte inferior de la página.

- Haz clic en Actualizar usuario.

Después de guardar los cambios, la foto de perfil predeterminada será reemplazada por la nueva imagen elegida.

Confirmar el cambio de imagen en WordPress

Al actualizar el perfil, notarás que la imagen se ha modificado correctamente en la sección correspondiente. En los casos en que normalmente aparecería un enlace a Gravatar, ahora se mostrará la imagen subida a través del plugin, asegurando que el cambio se ha realizado con éxito.

Conclusión

Para personalizar la foto de perfil en WordPress sin depender de Gravatar, es posible utilizar plugins que permiten subir imágenes directamente desde el panel de administración. Esta opción otorga mayor control sobre la identidad visual del usuario sin necesidad de registrarse en servicios externos. Dependiendo del tema utilizado, la foto de perfil podrá mostrarse en distintas secciones del sitio, ya sea mediante el Personalizador de WordPress en temas clásicos o a través del Editor de Sitios Completo (FSE) en temas basados en bloques.

Si te gustó este artículo, suscríbete a nuestro canal de YouTube para videos tutoriales de Hosting, prácticas y demás. También puede encontrarnos en X (Twitter), Facebook e Instagram, además de LinkedIn.